HackTheBox - Monteverde

开放端口如下

| 53 | open | domain | |

| 88 | open | kerberos-sec | |

| 135 | open | msrpc | |

| 139 | open | netbios-ssn | |

| 389 | open | ldap | 主要信息来源 |

| 445 | open | microsoft-ds | |

| 464 | open | kpasswd5 | |

| 593 | open | http-rpc-epmap | |

| 636 | open | ldapssl | |

| 3268 | open | globalcatLDAP | |

| 3269 | open | globalcatLDAPssl | |

| 5985 | open | wsman | |

| 9389 | open | adws |

枚举发现用户

经过暴力逐个尝试后,发现存在弱密码

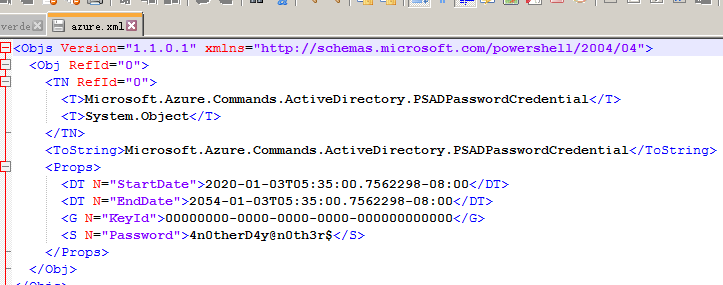

samba共享里 发现用户密码

就这么就获得了 user 权限。

然后继续枚举了N久,找不到相关的服务可以直接提权,只有一个Azure-ADConnect 服务。

相关的表结构看了又看依旧找不到可以利用的地方。

直到遇到了它,说是可以直接导出 Azure AD Connect 的密码。

好坑。这玩意,不仔细查资料,根本搞不出来。

评论

发表评论